Ransomware gets its name by commandeering and holding assets ransom, extorting their owner for money in exchange for discretion and full cooperation in returning exfiltrated data and providing decryption keys to allow business to resume.

El importe medio de cada rescate se está disparando, elevándose a 5,3 millones de dólares en 2021, un 518% más que el año anterior. Pero el costo de la recuperación de un ataque de ransomware típicamente excede con mucho los pagos del rescate: el tiempo de inactividad promedio después de un ataque de ransomware es de 21 días; y el 66 % de las víctimas de ransomware reportan una pérdida significativa de ingresos después de un ataque exitoso.

En esta serie, desglosamos este enorme tema paso a paso. El ransomware es un problema de varias etapas, que requiere una solución de varias etapas que contenga el ataque de forma autónoma y eficaz en cualquiera de ellas. Siga leyendo para descubrir cómo la IA de autoaprendizaje y la respuesta autónoma detiene el ransomware antes de que despegue.

1. Initial intrusion (email)

Entrada inicial: la primera fase de un ataque de ransomware, se puede lograr mediante la fuerza bruta RDP (a través de un servicio de Internet expuesto), sitios web maliciosos y descargas de acceso directo, una amenaza desde dentro con credenciales de la empresa, vulnerabilidades del sistema y del software o cualquier otro número de vectores de ataque.

Pero el vector de ataque inicial más común es el correo electrónico. La mayor debilidad de seguridad de una organización suele ser su gente y los atacantes son buenos para encontrar formas de aprovecharla. Los correos electrónicos bien investigados, dirigidos y de aspecto legítimo están dirigidos a empleados que intentan solicitar una reacción: un clic de un enlace, una apertura de un archivo adjunto, o persuadirlos para que divulguen credenciales u otra información sensible.

Puertas de enlace: Detienen lo que se ha visto antes

La mayoría de las herramientas de correo electrónico convencionales se basan en indicadores anteriores de ataque para intentar detectar la amenaza que sigue. Si un correo electrónico procede de una dirección IP o dominio de correo electrónico de una lista bloqueada y utiliza malware conocido que se ha visto anteriormente en estado salvaje, es posible que se bloquee el ataque.

Pero la realidad es que los atacantes saben que la mayoría de las defensas toman este enfoque histórico y, por lo tanto, actualizan constantemente su infraestructura de ataque para eludir estas herramientas. Al 'comprar nuevos dominios' baratos o crear malware a medida con apenas pequeñas adaptaciones al código, pueden superar y aventajar al enfoque heredado adoptado por una puerta de enlace de correo electrónico típica.

Real-world example: Supply chain phishing attack

By contrast, Darktrace’s evolving understanding of ‘normal’ for every email user in the organization enables it to detect subtle deviations that point to a threat – even if the sender or any malicious contents of the email are unknown to threat intelligence. This is what enabled the technology to stop an attack that recently targeted McLaren Racing, with emails sent to a dozen employees in the organization each containing a malicious link. This possible precursor to ransomware bypassed conventional email tools – largely because it was sent from a known supplier – however Darktrace recognized the account hijack and held the email back.

2. Intrusión inicial (lado del servidor)

Dado que las organizaciones cada vez amplían más su perímetro conectado a Internet, esta superficie de ataque aumentada ha allanado el camino para un aumento en los ataques de fuerza bruta y del lado del servidor.

Este año se han descubierto varias vulnerabilidades en servidores y sistemas orientados a Internet, y para los atacantes, atacar y explotar la infraestructura orientada al público es más fácil que nunca: explorar Internet en busca de sistemas vulnerables se simplifica con herramientas como Shodan o MassScan.

Los atacantes también pueden lograr una intrusión inicial a través de credenciales robadas o un ataque de fuerza bruta contra el protocolo de escritorio remoto (RDP) de un servidor. Es más, a menudo, los atacantes reutilizan credenciales legítimas de volcados de datos anteriores. Esto tiene una precisión mucho mayor y es menos ruidoso que un ataque clásico de fuerza bruta.

La mayoría de los ataques de ransomware utilizan el protocolo de escritorio remoto (RDP) como vector de entrada. Esto es parte de una tendencia más amplia de “living off the land”:usar herramientas legítimas listas para su uso (abuso de RDP, protocolo SMB1 o varias herramientas de línea de comandos WMI o Powershell) para nublar la detección y la atribución al combinarse con la actividad típica del administrador. No es suficiente asegurarse de que las copias de seguridad estén aisladas, las configuraciones reforzadas y los sistemas con parches; se necesita la detección en tiempo real de cada acción anómala.

Antivirus, firewalls y SIEM

En los casos de descargas de malware, el antivirus para endpoints detectará estos datos si, y solo si, el malware fue visto y grabado previamente. Los firewalls normalmente requieren una configuración por organización y, a menudo, deben modificarse en función de las necesidades de la empresa. Si el ataque llega al firewall donde una regla o firma no coincide, de nuevo, pasará el firewall.

Las herramientas SIEM y SOAR también buscan malware conocido que se esté descargando, aprovechan las reglas preprogramadas y utilizan respuestas preprogramadas. Aunque estas herramientas buscan patrones, estos patrones se definen de antemano, y este enfoque se basa en un nuevo ataque para tener rasgos suficientemente similares a los ataques que se han visto antes.

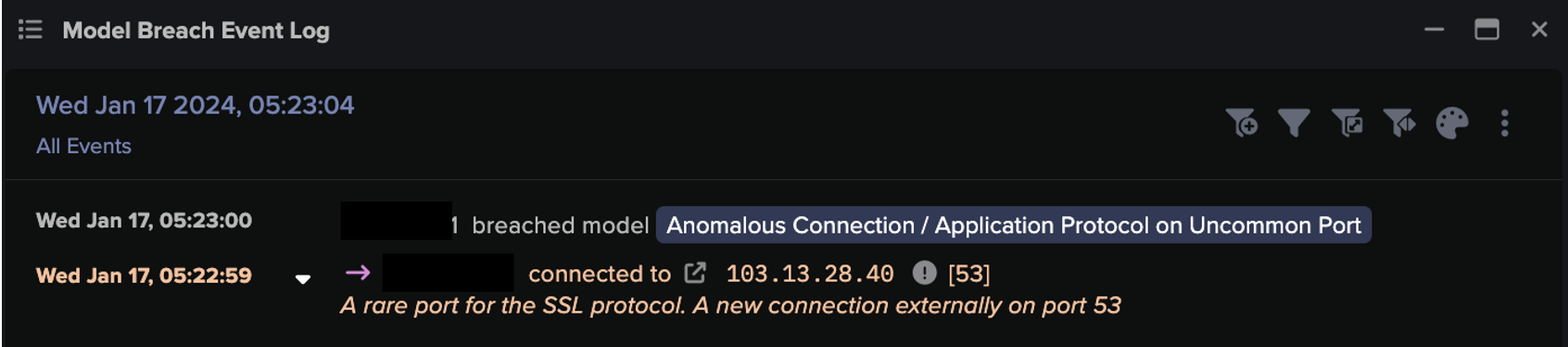

Ejemplo del mundo real: Ransomware Dharma

Darktrace detectó un ataque de ransomware Dharma dirigido a una organización en el Reino Unido que explotaba una conexión RDP abierta a través de servidores conectados a Internet. El servidor RDP comenzó a recibir un gran número de conexiones entrantes de direcciones IP poco comunes en Internet. Es muy probable que la credencial RDP utilizada en este ataque fuera robada antes del ataque, ya sea a través de métodos comunes de fuerza bruta, ataques de relleno de credenciales o phishing. De hecho, una técnica que está ganando popularidad es comprar credenciales RDP en marketplaces y pasar al acceso inicial.

Ilustración 2: Las infracciones del modelo que se desencadenaron durante el transcurso de este ataque, incluida la actividad anómala de RDP

Lamentablemente, en este caso, sin la Respuesta Autónoma instalada, el ataque de ransomware de Dharma continuó hasta sus etapas finales, donde el equipo de seguridad se vio obligado a tomar acciones difíciles y disruptivas, al tirar del enchufe del servidor RDP a mitad de camino de que se hubiera cifrado.

3. Establecer el punto de apoyo y C2

Ya sea a través de un phishing exitoso, un ataque de fuerza bruta o algún otro método, el atacante ingresa. Ahora, entra en contacto con el o los dispositivos controlados y establece un punto de apoyo.

Esta etapa permite que los atacantes controlen las etapas posteriores del ataque de forma remota. Durante estas comunicaciones de comando y control (C2), también puede pasar más malware del atacante a los dispositivos. Esto les ayuda a establecer una posición aún mayor dentro de la organización y los prepara para el movimiento lateral.

Los atacantes pueden adaptar la funcionalidad de malware con una amplia variedad de plug-ins listos para su uso, lo que les permite permanecer dentro de la empresa sin ser detectados. El ransomware más moderno y sofisticado es capaz de adaptarse por sí mismo al entorno circundante; y operar de forma autónoma, mezclándose con la actividad regular incluso cuando se desconecta de su servidor de mando y control. Estas cepas de ransomware «autosuficientes» plantean un gran problema para las defensas tradicionales que dependen de detener las amenazas únicamente por sus conexiones externas maliciosas.

Visualización de conexiones aisladas vs. comprensión de la empresa

Las herramientas de seguridad convencionales, como IDS y los firewalls o contrafuegos, tienden a considerar las conexiones de forma aislada en lugar de en el contexto de conexiones anteriores y potencialmente relevantes, lo que dificulta la detección de los ataques de comando y control.

Los ID y los firewall pueden bloquear dominios «conocidos y malos» o utilizar algún bloqueo geográfico, pero es probable que un atacante aproveche una nueva infraestructura.

Estas herramientas tampoco tienden a analizar cosas como la periodicidad, como si una conexión se está haciendo en un intervalo regular o irregular o la edad y rareza del dominio en el contexto del entorno.

Con la comprensión en constante evolución de Darktrace del territorio digital de la empresa, se pueden detectar conexiones C2 sospechosas y las descargas que las siguen, incluso cuando se realizan utilizando programas o métodos regulares. La tecnología de IA correlaciona múltiples y sutiles signos de amenaza, un pequeño subconjunto de los cuales incluye conexiones anómalas a endpoints nuevos o inusuales, descargas de archivos anómalos, escritorios remotos entrantes y descargas y cargas de datos inusuales.

Once they are detected as a threat, Darktrace RESPOND halts these connections and downloads, while allowing normal business activity to continue.

Ejemplo del mundo real: Ataque de WastedLocker

Cuando un ataque de ransomware de WastedLocker golpeó a una organización agrícola estadounidense, Darktrace detectó inmediatamente la actividad inicial inusual de SSL C2 (basada en una combinación rara de destino, JA3 inusuales y análisis de frecuencia). Antigena (en esta ocasión configurado en modo pasivo, y por lo tanto, sin permiso para pasar a la acción de forma autónoma) sugirió bloquear instantáneamente el tráfico C2 en el puerto 443 y el escaneo interno paralelo en el puerto 135.

When beaconing was later observed to bywce.payment.refinedwebs[.]com, this time over HTTP to /updateSoftwareVersion, Antigena escalated its response by blocking the further C2 channels.

4. Lateral movement

Una vez que un atacante ha establecido un punto de apoyo dentro de una organización, comienza a aumentar su conocimiento del territorio digital de la organización y su presencia dentro de ella. Así es como los atacantes encontrarán y tendrán acceso a los archivos que en última instancia intentarán exfiltrar y cifrar. Comienza el reconocimiento: escaneo de la red; construir una imagen de sus dispositivos y componentes; identificar la ubicación de los activos más valiosos.

A continuación, el atacante comienza a moverse lateralmente. Infectan más dispositivos y buscan escalar sus privilegios, por ejemplo, obteniendo credenciales de administrador, aumentando así su control sobre el entorno. Una vez que han obtenido autoridad y presencia dentro del patrimonio digital, pueden progresar a las etapas finales del ataque.

El ransomware moderno tiene funciones incorporadas que le permiten buscar automáticamente contraseñas almacenadas y propagarse a través de la red. Las cepas más sofisticadas están diseñadas para edificarse de forma diferente en distintos entornos, por lo que la firma cambia constantemente y es más difícil de detectar.

Herramientas heredadas: Una respuesta contundente a amenazas conocidas

Debido a que dependen de reglas y firmas estáticas, las soluciones heredadas tienen dificultades para evitar el movimiento lateral y la escalada de privilegios sin obstaculizar también las operaciones empresariales básicas. Mientras que en teoría, una organización que aprovecha los firewalls y NAC internamente con una segmentación de red adecuada y una configuración perfecta podría evitar el movimiento lateral entre redes, mantener un equilibrio perfecto entre los controles protectores y disruptivos es casi imposible.

Algunas organizaciones confían en los sistemas de prevención de intrusiones (IPS) para denegar el tráfico de red cuando se detectan amenazas conocidas en paquetes, pero como en las fases anteriores, el malware nuevo evadirá la detección, lo que requiere que la base de datos se actualice constantemente. Estas soluciones también se encuentran en los puntos de entrada/salida, lo que limita la visibilidad de la red. Un sistema de detección de intrusiones (IDS) puede estar fuera de línea, pero no tiene capacidades de respuesta.

Un enfoque basado en el autoaprendizaje

La IA de Darktrace aprende «por sí misma» para la organización, lo que le permite detectar actividades sospechosas indicativas de movimiento lateral, independientemente de si el atacante utiliza nueva infraestructura o si vive "off the land”. La actividad inusual que Darktrace detecta incluye actividad de escaneado, SMB, RDP y SSH inusual. Otros modelos que se activan en esta etapa incluyen:

- Actividad sospechosa en dispositivos de alto riesgo

- EXE numérico en escritura SMB

- New or Uncommon Service Control

A continuación, Respuesta Autónoma toma medidas específicas para detener la amenaza en esta fase, bloqueando conexiones anómalas, aplicando el «patrón de vida» del dispositivo infectado o del grupo (agrupa automáticamente los dispositivos en grupos de pares e impide que un dispositivo haga algo que su grupo de pares no haya hecho).

Cuando el comportamiento malintencionado persiste, y solo si es necesario, Darktrace pondrá en cuarentena un dispositivo infectado.

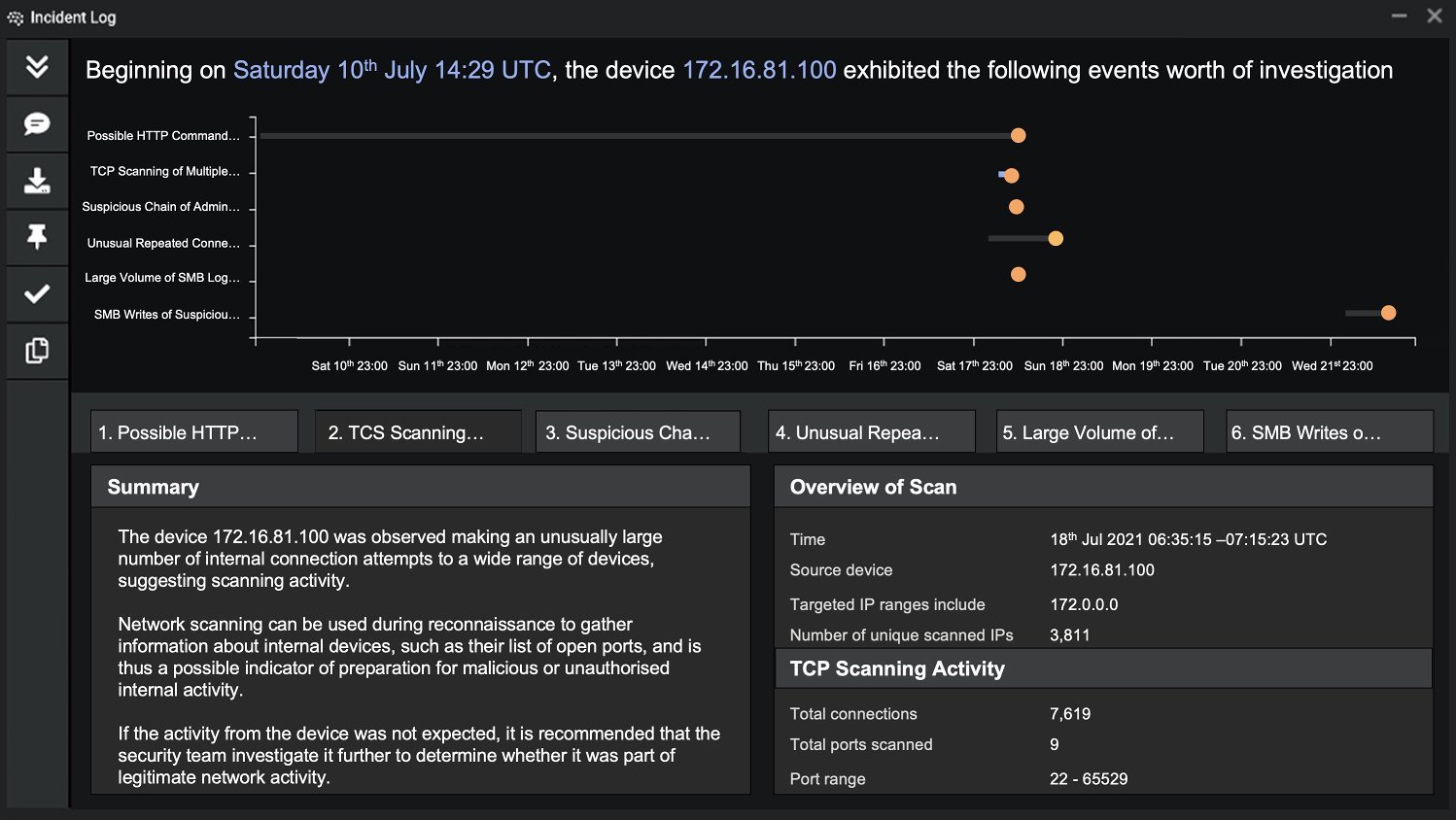

Real-world example: Unusual chain of RDP connections

En una organización de Singapur, un servidor comprometido llevó a la creación de un botnet, que comenzó a moverse lateralmente, principalmente mediante el establecimiento de cadenas de conexiones RDP inusuales. A continuación, el servidor comenzó a realizar conexiones SMB y RPC externas a endpoints poco comunes a través de Internet, en un intento de encontrar más servidores vulnerables.

Otras actividades de movimiento lateral detectadas por Darktrace incluyeron los repetidos intentos fallidos de acceder a varios dispositivos internos a través del protocolo de uso compartido de archivos SMB con una gama de nombres de usuario diferentes, lo que implica intentos de acceso a la red mediante la fuerza bruta.

5. Data exfiltration

En el pasado, el ransomware consistía simplemente en cifrar un sistema operativo y archivos de red.

En un ataque moderno, a medida que las organizaciones se aseguran contra el cifrado malintencionado al hacerse cada vez más diligentes con las copias de seguridad de datos, los ciberdelincuentes se han desplazado hacia la «doble extorsión», donde filtran los datos clave y destruyen las copias de seguridad antes de que se produzca el cifrado. Los datos exfiltrados se utilizan para chantajear a las organizaciones y los atacantes amenazan con publicar información confidencial en línea o venderla a los competidores de la organización si no se les paga.

Las variantes de ransomware modernas también buscan repositorios de almacenamiento de archivos en la nube como Box, Dropbox y otros.

Muchos de estos incidentes no son públicos, porque si se roba la propiedad intelectual, las organizaciones no siempre están legalmente obligadas a divulgarla. Sin embargo, en el caso de los datos de los clientes, las organizaciones están obligadas por ley a revelar el incidente y hacer frente a la carga adicional de un incumplimiento normativo; y hemos visto estas situaciones en los últimos años (Marriot, $23,8 millones; British Airways, $26 millones; Equifax, $575 millones). También está el golpe a la reputación asociado a tener que informar a los clientes de que se ha producido una filtración de datos.

Herramientas heredadas: La historia de siempre

Para aquellos que ya llevan tiempo leyéndonos, la narrativa por ahora les sonará familiar: para detener un ataque ransomware en esta etapa, la mayoría de las defensas se basan en definiciones pre-programadas de "malo" o tienen reglas construidas para combatir diferentes escenarios, lo que pone a las organizaciones en un juego arriesgado e interminable de gato y ratón.

Un firewall y un proxy podrían bloquear las conexiones basadas en políticas preprogramadas basadas en endpoints o volúmenes de datos específicos, pero es probable que un atacante “live off the land” entre utilizando un servicio generalmente permitido por la empresa.

La eficacia de estas herramientas variará en función de los volúmenes de datos: podrían ser eficaces para los ataques de «smash and grab» mediante malware conocido; y sin emplear ninguna técnica de evasión de defensa, pero es poco probable que encuentren una exfiltración «low and slow» y cepas nuevas o sofisticadas.

On the other hand, because by nature it involves a break from expected behavior, even less conspicuous, low and slow data exfiltration is detected by Darktrace and stopped with Darktrace RESPOND. No confidential files are lost, and attackers are unable to extort a ransom payment through blackmail.

Real-world example: Unusual chain of RDP connections

It becomes more difficult to find examples of Darktrace RESPOND stopping ransomware at these later stages, as the threat is usually contained before it gets this far. This is the double-edged sword of effective security – early containment makes for bad storytelling! However, we can see the effects of a double extortion ransomware attack on an energy company in Canada. The organization had the Enterprise Immune System but no Antigena, and without anyone actively monitoring Darktrace’s AI detections, the attack was allowed to unfold.

El atacante logró conectarse a un servidor de archivos interno y descargar 1,95 TB de datos. También se vio que el dispositivo descargaba el software Rclone, una herramienta de código abierto, que probablemente se aplicó para sincronizar datos automáticamente con el servicio de almacenamiento de archivos legítimo pCloud. Una vez completada la exfiltración de datos, el dispositivo “serverps” finalmente comenzó a cifrar archivos en 12 dispositivos con la extensión *.06d79000. Como ocurre con la mayoría de los incidentes de ransomware, el cifrado ocurrió fuera del horario de oficina (durante la noche en hora local) para minimizar la posibilidad de que el equipo de seguridad respondiera rápidamente.

Lea todos los detalles del ataque

Cabe señalar que el orden exacto de las etapas 3 a 5 anteriores no es fijo y varía según el ataque. A veces los datos son exfiltrados y luego hay más movimiento lateral y balizas C2 adicionales. Este período entero se conoce como el «tiempo de permanencia». A veces se lleva a cabo en solo unos días, otras veces los atacantes pueden persistir durante meses, recopilando lentamente más datos de información y exfiltrando datos de forma «low and slow» para evitar la detección de herramientas basadas en reglas que están configuradas para marcar cualquier transferencia de datos por encima de un determinado umbral. Solo a través de una comprensión de la actividad maliciosa en su totalidad a lo largo del tiempo puede una tecnología detectar este nivel de actividad y permitir que el equipo de seguridad elimine la amenaza antes de que llegue a las últimas y más dañinas etapas del ransomware.

6. Cifrado de datos

Mediante el cifrado simétrico, el asimétrico o una combinación de ambos, los atacantes intentan dejar tantos datos inutilizables en la red de la empresa como puedan antes de que se detecte el ataque.

Dado que los atacantes tienen acceso a las claves de descifrado pertinentes, ahora tienen el control total de lo que sucede con los datos de la empresa.

Pre-programmed response and disruption

Hay muchas familias de herramientas que afirman detener el cifrado de esta manera, pero cada una contiene puntos ciegos que permiten a un atacante sofisticado evadir la detección en esta etapa importante. Cuando se toman medidas, a menudo son muy perturbadoras, lo que provoca cierres de servicios importantes e impide que una empresa continúe con su funcionamiento habitual.

Los firewalls internos impiden que los clientes accedan a los servidores, por lo que una vez que un atacante ha penetrado en los servidores utilizando cualquiera de las técnicas descritas anteriormente, tienen total libertad para actuar como desean.

Del mismo modo, las herramientas antivirus solo buscan malware conocido. Si el malware no se ha detectado hasta este punto, es muy poco probable que el antivirus actúe aquí.

Detener el cifrado de forma autónoma

Incluso si se utilizan herramientas y métodos conocidos para hacerlo, Respuesta Autónoma puede aplicar el «patrón de vida» normal para los dispositivos que intentan cifrar, sin utilizar reglas o firmas estáticas. Esta acción se puede realizar de forma independiente o mediante integraciones con controles de seguridad nativos, lo que maximiza el retorno de otras inversiones en seguridad. Con una Respuesta Autónoma dirigida, las operaciones empresariales normales pueden continuar mientras se impide el cifrado.

7. Ransom note

Es importante tener en cuenta que en las etapas anteriores al cifrado, este ataque de ransomware aún no es “ransomware”. Solo en esta etapa obtiene su nombre.

Aparece la nota de rescate. Los atacantes solicitan el pago a cambio de una clave de descifrado y amenazan la liberación de datos confidenciales exfiltrados. La organización debe decidir si pagar el rescate o perder sus datos, posiblemente a su competencia o al público. La demanda media de los ciberdelincuentes de ransomware aumentó en 2021 a $5,3 millones, con la empresa procesadora de carne JBS pagando $11 millones y DarkSide recibiendo más de $90 millones en pagos de Bitcoin tras el incidente de Colonial Pipeline.

Todas las etapas hasta este punto representan un típico ataque ransomware tradicional. Sin embargo, el ransomware está pasando del cifrado indiscriminado de dispositivos a los atacantes que se dirigen a las interrupciones del negocio en general, utilizando varias técnicas para mantener a sus víctimas bajo chantaje. Los métodos adicionales de extorsión incluyen no solo la exfiltración de datos, sino también el secuestro de dominios corporativos, la eliminación o el cifrado de copias de seguridad, los ataques contra sistemas cercanos o los sistemas de control industriales, enfocarse en los VIP de la empresa... la lista continúa.

A veces, los atacantes saltarán de la etapa 2 a la 6 y pasarán directamente a la extorsión. Darktrace ha detenido recientemente un ataque por correo electrónico que mostraba a un atacante evitando el trabajo duro e intentar saltar directamente a la extorsión en un correo electrónico. El atacante afirmó que había puesto en peligro los datos confidenciales de la organización, solicitando el pago en bitcoin por su misma devolución. Independientemente de que las afirmaciones fueran ciertas o no, este ataque muestra que el cifrado no siempre es necesario para la extorsión y este tipo de acoso existe en múltiples formas.

As with the email example we explored in the first post of this series, Darktrace/Email was able to step in and stop this email where other email tools would have let it through, stopping this potentially costly extortion attempt.

Ya sea a través del cifrado o algún otro tipo de chantaje, el mensaje es el mismo cada vez. Paga, o sufrirás las consecuencias. En esta etapa, es demasiado tarde para empezar a pensar en cualquiera de las opciones descritas anteriormente que estaban disponibles para la organización, que habría detenido el ataque en sus primeras etapas. Silo hay un dilema. “Pagar o no pagar”, esa es la cuestión.

A menudo, la gente cree que sus problemas de pago han terminado después de la etapa de pago de rescate, pero desafortunadamente, este es solo el comienzo…

8. Limpieza

Se hacen esfuerzos para tratar de asegurar las vulnerabilidades que permitieron que el ataque se produjera inicialmente. La organización debería ser consciente de que aproximadamente el 80 % de las víctimas de ransomware volverán a ser blanco de ataque de nuevo en el futuro.

Las herramientas heredadas en gran medida no arrojan luz sobre las vulnerabilidades que permitieron la filtración inicial. Al igual que buscar una aguja en un pajar incompleto, los equipos de seguridad tendrán dificultades para encontrar información útil dentro de los registros limitados que ofrecen los firewalls y los IDS. Las soluciones antivirus pueden revelar malware conocido pero no detectar vectores de ataque novedosos.

With Darktrace’s Cyber AI Analyst, organizations are given full visibility over every stage of the attack, across all coverage areas of their digital estate, taking the mystery out of ransomware attacks. They are also able to see the actions that would have been taken to halt the attack by Darktrace RESPOND.

9. Recuperación

La organización comienza a intentar volver a ordenar su entorno digital. Incluso si ha pagado por una clave de descifrado, muchos archivos pueden permanecer cifrados o dañados. Más allá de los costos del pago de rescate, los cierres de la red, la interrupción del negocio, los esfuerzos para arreglar y los reveses de relaciones públicas, todo ello conlleva pérdidas financieras considerables.

La organización víctima también puede sufrir costes de reputación adicionales, ya que el 66 % de las víctimas informa de una pérdida significativa de ingresos tras un ataque de ransomware y el 32 % informa de la pérdida de talento de nivel C como resultado directo del ransomware.

Conclusion

Aunque las etapas de alto nivel descritas anteriormente son comunes en la mayoría de los ataques de ransomware, en el momento en que empiece a ver los detalles, se dará cuenta de que cada ataque de ransomware es diferente.

Dado que muchos ataques de ransomware dirigidos se producen a través de filiales de ransomware, las herramientas, técnicas y procedimientos (TTP) que se muestran durante las intrusiones varían ampliamente, incluso cuando se utiliza el mismo malware ransomware. Esto significa que incluso si se comparan dos ataques de ransomware diferentes con la misma familia de ransomware, es probable que se encuentren TTP completamente diferentes. Esto hace que sea imposible predecir cómo será el ransomware del mañana.

This is the nail in the coffin for traditional tooling which is based on historic attack data. The above examples demonstrate that Self-Learning technology and Autonomous Response is the only solution that stops ransomware at every stage, across email and network.