Darktrace’s Self-Learning AI for Modern Working

Darktrace DETECT + RESPOND/Endpoint

Darktrace/Endpoint deploys using lightweight Darktrace agents that analyze granular, real-time data asking millions of questions to spot and neutralize unusual activity. Darktrace/Endpoint can also use existing endpoint solutions to enrich its understanding of your environment.

DARKTRACE

DETECT

™

/

Endpoint

IA de autoaprendizaje

Detecta anomalías

Analiza el riesgo y el contexto

Realiza investigaciones autónomas a escala

Cyber AI Analyst

DARKTRACE

RESPOND

™

/

Endpoint

IA de autoaprendizaje

Respuesta autónoma

Cyber AI Analyst

Responde a las amenazas de forma autónoma en segundos

Se integra activamente con la pila de seguridad

Apoya la intervención humana en la toma de decisiones

DARKTRACE

DETECT

TM

/

Endpoint

ningún ataque está fuera de los límites

Identificar los ataques a primera vista

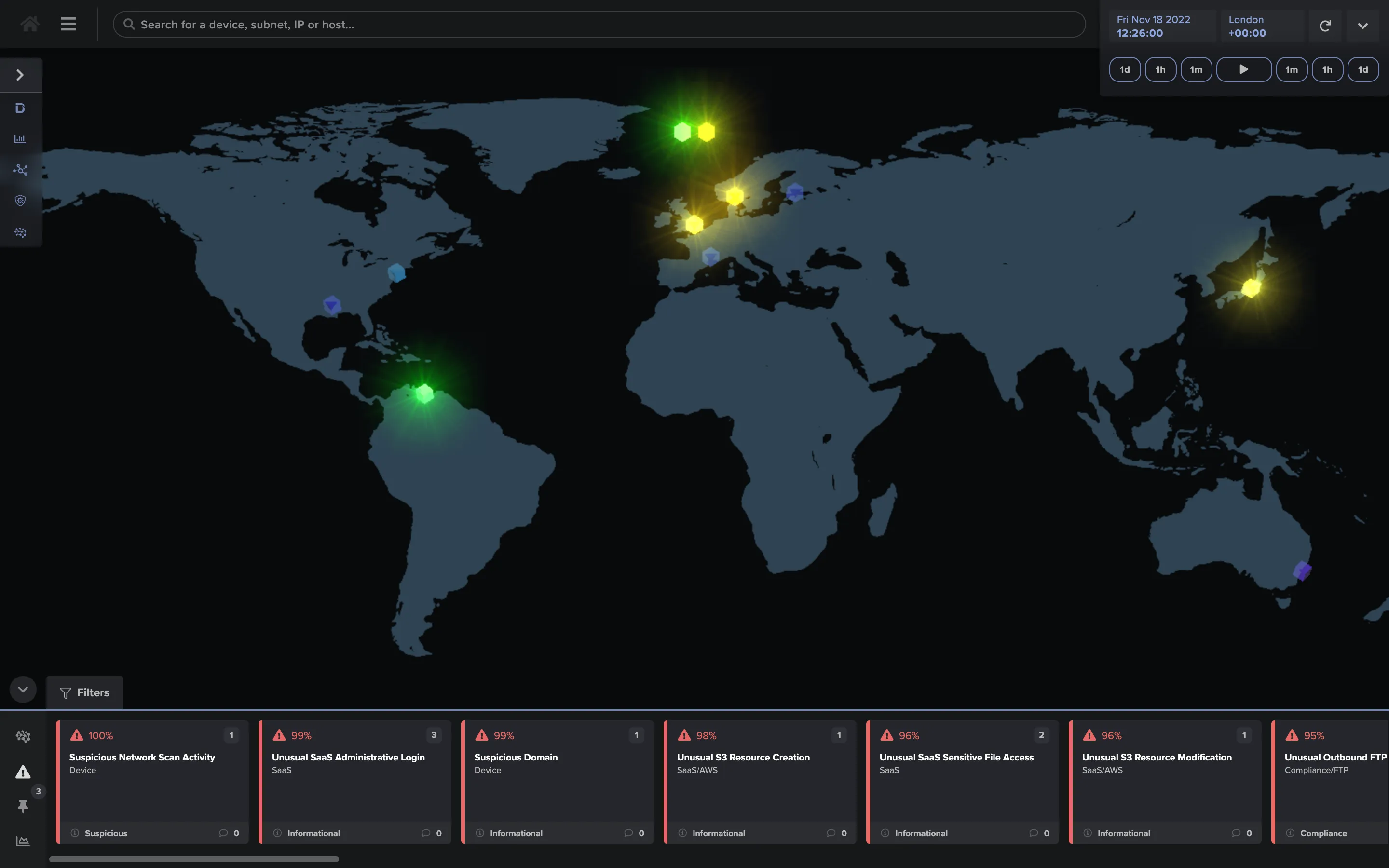

In most instances, endpoints will be the first site of compromise for an attacker - a point from which they hope to expand through the rest of the digital environment. Darktrace DETECT is the best way to catch them before they do. Comparing thousands of data points with its continually updated understanding of the organization, Darktrace DETECT reveals the attack path being taken and leaves attackers with nowhere to hide.

Seamless visibility

It is challenging to maintain high visibility and understanding of devices that travel and change between office networks, home networks, hotels, hotspots and split-tunnel VPNs.

Darktrace/Endpoint simply stays with the device wherever it goes and however it connects.

Darktrace/Endpoint simply stays with the device wherever it goes and however it connects.

Ataques desconocidos

EDRs and antivirus solutions use historical attack data to stop known threats, but remain unprepared for new ones.

Darktrace/Endpoint’s comprehensive understanding of each endpoint device allows it to recognize novel attacks and device misuse without relying on threat intelligence.

Darktrace/Endpoint’s comprehensive understanding of each endpoint device allows it to recognize novel attacks and device misuse without relying on threat intelligence.

Gaps in zero trust

Zero trust architectures often vary widely in type and detail across an organization’s locations and services.

Darktrace/Endpoint monitors every variation and learns and understands how zero trust is normally applied, the commonalities and the differences, to watch for attacks or misuses.

Darktrace/Endpoint monitors every variation and learns and understands how zero trust is normally applied, the commonalities and the differences, to watch for attacks or misuses.

Vivir de la tierra

Attackers living off the land by using preinstalled software to conduct attacks can often circumvent rules-based EDRs.

Darktrace/Endpoint looks not only at the tool being used, but how, when, by whom and so on, to spot anomalies and uncover attacks.

Darktrace/Endpoint looks not only at the tool being used, but how, when, by whom and so on, to spot anomalies and uncover attacks.

Darktrace RESPOND/Endpoint takes action to stop all of these threats.

ENTENDER LO NORMAL

Analyzing every connection

By asking millions of questions of every activity on every device, Darktrace DETECT/Endpoint can correlate anomalies, and draw out the subtlest threats. A deep understanding how you and your device work means that even novel threats and exploits will be spotted rapidly by Darktrace DETECT at every stage.

Puntos de datos sin procesar

Extracted directly from endpoint devices

Source IP

Destination Port

Protocolo de aplicación

DNS Query

. . .

Puntos de datos enriquecidos con Darktrace

Características de los datos mejoradas por las matemáticas y la IA

¿Relación de lectura/escritura sospechosa?

¿Es la conectividad inusual para el dispositivo?

¿Posible exploración de la red?

¿Parece ser un balizamiento irregular?

. . .

All context considered, Darktrace RESPOND/Endpoint asks is the connection normal?

And then issues the perfect response to the threat.

And then issues the perfect response to the threat.

Puntos de datos sin procesar

Extracted directly from endpoint devices

Puerto de origen

Puerto de destino

Protocolo de aplicación

Bajo

. . .

Puntos de datos enriquecidos con Darktrace

Características de los datos mejoradas por las matemáticas y la IA

¿Relación de lectura/escritura sospechosa?

¿Es la conectividad inusual para el dispositivo?

Alto

¿Posible exploración de la red?

¿Parece ser un balizamiento irregular?

Bajo

. . .

Eventos comprensibles

Matemáticas complejas,

salida simple

salida simple

Darktrace DETECT emite alertas intuitivas y fáciles de entender, reduciendo el tiempo que tardan los equipos de seguridad en comprenderlas.

DARKTRACE

RESPOND

TM

/

Endpoint

Se trata de precisión con respuesta autónoma

Desarmar un ataque en segundos

The first autonomous response solution proven to work in the enterprise. Working with Darktrace DETECT, Darktrace RESPOND autonomously contains and disarms threats, all supported by micro decision-making driven by AI.

Darktrace RESPOND takes in events and considers them within the overall context of the environment, as well as human guide-rails, to determine in milliseconds the best possible response.

Darktrace RESPOND takes in events and considers them within the overall context of the environment, as well as human guide-rails, to determine in milliseconds the best possible response.

Darktrace RESPOND has a range of actions it can take to cut endpoint attacks short.

And crucially, it knows which to take, and where to take them.

And crucially, it knows which to take, and where to take them.

ACCIÓN DE RESPOND

No es necesario hacer nada

.svg)

Bloquear conexiones coincidentes

Darktrace RESPOND identifies potentially malicious C2 communications and blocks them. This prevents further malware from being installed into the device, interrupts attacker communications, and brings many threats to a close.

.svg)

Aplicar los patrones de vida del dispositivo

.svg)

Bloquear todo el tráfico saliente

.svg)

Aplicar el patrón de vida del grupo

Enforcing an endpoint device’s pattern of life is a precise and non-disruptive way to stop a threat. By taking this action, Darktrace RESPOND allows the user to continue using their device for business, while preventing attacks from progressing further.

.svg)

Bloquear todo el tráfico entrante

.svg)

Bloquear todo el tráfico

Y en realidad, éstas pueden traducirse en un

número infinito de acciones, todas determinadas y tomadas en el momento:

número infinito de acciones, todas determinadas y tomadas en el momento:

No es necesario hacer nada

.svg)

Bloquear las conexiones a 10.100.1.1 a través del puerto 437

.svg)

Bloquear las conexiones salientes a 13.410.2.1

.svg)

Block connections over port 445 for 1 hour

.svg)

Bloquear las conexiones entrantes a 10.100.1.4

.svg)

. . .

Todo en tiempo real.

Blog destacado

Totalmente configurable y personalizable

Darktrace RESPOND funciona dentro de los parámetros que usted le indique.

¿Sólo en determinados dispositivos? ¿En determinados momentos del día? ¿Sólo en respuesta a determinados eventos?

You set the guide-rails. Then let the AI do the heavy lifting.

Incorpora la IA a los flujos de trabajo existentes

Integraciones con un solo clic

Darktrace/Endpoint can be integrated with traditional endpoint security tools in minutes, slotting easily alongside your existing investments without causing disruption.

Complementing tools like Microsoft Defender for Endpoint, which are effective at preventing known malware and threats, Darktrace/Endpoint adds sophisticated behavioral analysis to your endpoint security efforts, closing up the gaps in your attack surface.

Complementing tools like Microsoft Defender for Endpoint, which are effective at preventing known malware and threats, Darktrace/Endpoint adds sophisticated behavioral analysis to your endpoint security efforts, closing up the gaps in your attack surface.

Explore /Endpoint integrations

Un caso de uso para todo

El enfoque correcto puede manejar cualquier cosa

Cyber AI Analyst

El Cyber AI Analyst de Darktrace investiga cada salida de Darktrace DETECT para revelar el incidente más amplio, dándole todos los detalles que necesita en un solo clic.

Combina la experiencia humana con la velocidad y la escala de la IA

AI Analyst se entrena con un conjunto de datos cada vez mayor de ciberanalistas expertos. Al observar y luego replicar su comportamiento, la tecnología piensa como un investigador humano: haciendo preguntas, probando hipótesis, llegando a conclusiones.

Corta el ruido

Como resultado, puede realizar el trabajo pesado en nombre de los equipos humanos, conectando los puntos entre docenas de eventos singulares y reduciéndolos a un puñado de incidentes de alta prioridad para la revisión humana.

Aumenta su equipo

AI Analyst reduce el tiempo de triaje en una media del 92%. Esto permite a su equipo de seguridad dedicar su tiempo a tareas estratégicas en lugar de a la lucha reactiva contra el fuego.

¿El resultado final?

Informes de incidentes generados por la IA que

cualquiera puede entender

cualquiera puede entender

Desde su tablero, hasta su más reciente iniciación.

Historias de clientes